تیم STORM (آزمایش امنیتی و پژوهشهای تهاجمی مایکروسافت) در رویدادهای Black Hat USA 2025 و DEF CON 33، آسیبپذیریهای جدیدی را در محیط بازیابی ویندوز (WinRE) افشا کرد که میتوانند برای دور زدن BitLocker و استخراج دادههای محافظتشده کاربران مورد سوءاستفاده قرار گیرند. این موضوع نگرانکننده است، زیرا WinRE یکی از قابلیتهای حیاتی ویندوز محسوب میشود و با نگهداشتن کلید Shift و کلیک روی گزینه Restart از صفحه ورود ویندوز قابل دسترسی است.

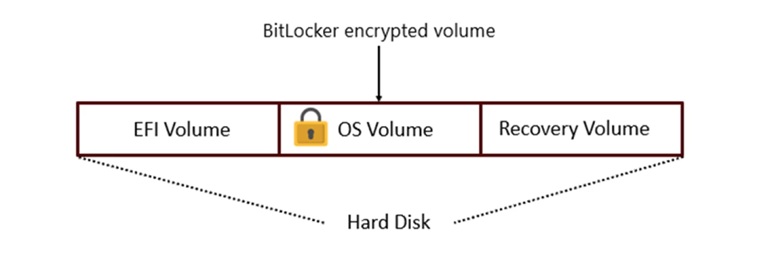

برای کسانی که آشنایی ندارند، BitLocker که در ویندوز با عنوان Device Encryption (رمزگذاری دستگاه) شناخته میشود، با استفاده از رمزگذاری کامل حجم (FVE)، محافظت از دادههای در حال سکون را فراهم میکند و یکی از معدود قابلیتهای ویندوز است که در برابر مهاجمان فیزیکی از دادهها محافظت میکند. پس از معرفی BitLocker، مایکروسافت تغییراتی در WinRE اعمال کرد تا امکان بازیابی ویندوز حتی زمانی که درایو سیستم عامل رمزگذاریشده قابل دسترسی نبود، حفظ شود. این اقدامات شامل موارد زیر بودند:

- انتقال فایل WinRE.wim از حجم رمزگذاریشده سیستم عامل به یک پارتیشن بازیابی رمزنگارینشده برای دسترسی در زمان خرابی

- پیادهسازی Trusted WIM Boot برای اعتبارسنجی ایمیج در برابر هش معتبر پیش از بازگشایی خودکار درایو سیستم عامل

- افزودن مکانیزم قفل مجدد حجم که با ابزارهای پرخطر مانند Command Prompt فعال میشود و نیاز به کلید بازیابی BitLocker برای بازگرداندن دسترسی دارد

به گفته تیم STORM، پس از عبور اعتبارسنجی Trusted WIM Boot، بخش WinRE وارد حالت بازگشایی خودکار میشود و فایلها را از پارتیشنهای محافظتنشده، بهویژه پارتیشن سیستم EFI و حجم بازیابی، پردازش میکند. آنها چندین آسیبپذیری در WinRE و روند بوت آن شناسایی کردند و افزودند که این سطح حمله پیش از تغییرات ناشی از BitLocker در WinRE ناچیز بود. برای کاهش سطح حمله، مایکروسافت توصیه میکند که TPM را با یک PIN برای احراز هویت پیش از بوت فعال کنید تا دسترسی فقط محدود به TPM شود و وابستگی به مکانیزمهای بازگشایی خودکار کاهش یابد.

همچنین فعالسازی راهکار REVISE (تحت KB5025885) برای محافظت در برابر حملات کاهش نسخه توصیه شده است. این آسیبپذیریها با شناسههای CVE-2025-48800، CVE-2025-48003، CVE-2025-48804 و CVE-2025-48818 ردیابی شدهاند و در ویندوز 10 و 11 با بهروزرسانی Patch Tuesday ماه ژوئیه 2025 اصلاح شدهاند. از آنجا که این وصلهها تجمعی هستند، میتوانید آخرین وصلههای ماه اوت را نیز نصب کنید: KB5063878 و KB5063875 برای ویندوز 11 ، و KB5063709، KB5063877، KB5063871 و KB5063889 برای ویندوز 10 که دیروز منتشر شدند.